Imagina que un empleado conecta su móvil personal sin control o un dispositivo IoT vulnerable está expuesto: basta un solo punto débil para comprometer toda tu red. ¿Cómo evitarlo? En esta guía te voy a mostrar cómo hacer segura mi red de forma estructurada, con explicaciones técnicas claras para un dueño de empresa.

Introducción: por qué importa “hacer segura mi red”

Cuando buscas “hacer segura mi red”, probablemente tienes en mente proteger tus ordenadores, servidores y dispositivos frente a ataques. Pero en una PYME esto va más allá: una brecha puede suponer pérdida de reputación, sanciones legales (por datos personales) y costes elevados.

En este artículo descubrirás:

- Qué es hardening de sistemas y red, explicado en lenguaje accesible.

- Cómo segmentar redes con VLANs y proteger dispositivos IoT, móviles y estaciones de trabajo.

- Buenas prácticas para servidores y políticas de acceso.

- Qué medidas concretas puedes implementar como empresa.

Si sigues cada sección con atención, tendrás una hoja de ruta clara para empezar a reforzar la seguridad de tu infraestructura de red.

1. Conceptos iniciales: hardening de sistemas y de red

1.1 ¿Qué es el hardening?

“Hardening” es el proceso de reforzar (endurecer) los sistemas, configuraciones y dispositivos para reducir la superficie de ataque. En otras palabras, dejar solo lo necesario, cerrar puertas innecesarias y aplicar controles estrictos.

Para una PYME, esto implica:

- Desactivar servicios innecesarios en servidores o routers.

- Aplicar actualizaciones de firmware y software regularmente.

- Restringir privilegios (que cada usuario tenga los mínimos permisos necesarios).

- Usar cifrado (por ejemplo TLS, VPNs, IPSec) cuando los dispositivos se comuniquen.

El hardening es la base para hacer segura mi red: sin él, cualquier otro mecanismo puede ser vulnerado fácilmente.

1.2 Hardening de la red (firewalls, segmentación, políticas)

Dentro del ámbito de la red, el hardening incluye:

- Firewall externo: el equipo que separa tu red de Internet debe estar bien configurado, con reglas específicas que permitan solo lo esencial (por ejemplo, acceso a servidor web, correo, VPN).

- Firewall interno / cortafuegos entre segmentos: no toda tu red puede tener el mismo nivel de confianza.

- Segmentación / VLANs: separar el tráfico de distintas áreas (usuarios, invitados, servidores, IoT) para que si un segmento se compromete no se propague al resto.

- Control de acceso (ACLs) en switches y routers: limitar qué dispositivos pueden hablar entre sí.

- IDS/IPS (sistemas de detección/intrusión): supervisar tráfico sospechoso y bloquear comportamientos anómalos.

Estas medidas permiten aislar fallos, contener incidentes y reforzar el objetivo de hacer segura mi red.

2. Segmentación de red: VLANs y aislamiento lógico

2.1 ¿Por qué usar VLANs?

Una VLAN (Virtual LAN) permite dividir una misma infraestructura física (switches, cables) en redes lógicas independientes. Esto aporta:

- Aislamiento entre departamentos: por ejemplo, los dispositivos de la sala de IoT no acceden directamente a servidores críticos.

- Red de invitados separada: visitantes o clientes pueden conectarse a Internet sin ver tu red interna.

- Políticas específicas por VLAN: reglas de firewall distintas, limitaciones de ancho de banda, inspección de tráfico.

2.2 Buenas prácticas con VLANs

- Asigna cada tipo de sistema (oficina, servidores, IoT, invitados) a una VLAN diferente.

- No permitir que VLAN de usuarios normales acceda directamente a VLAN de servidores sin pasar por firewall.

- Usar routing entre VLAN controlado (inter-VLAN routing) con políticas de acceso estrictas.

- Aplicar control de acceso (ACLs) en switches core y distribuir VLANs mediante trunks seguros.

- Monitorizar tráfico inter-VLAN para detectar anomalías.

La segmentación es clave para prevenir que un equipo comprometido “contamine” toda tu red.

3. Dispositivos IoT: el punto débil habitual

Los dispositivos IoT (cámaras, sensores, impresoras inteligentes, termostatos) suelen tener escasa seguridad por defecto. Si un hacker toma control de uno, puede usarlo como pivote para atacar la red.

3.1 Riesgos comunes en IoT

- Firmware desactualizado con vulnerabilidades conocidas.

- Contraseñas débiles o predeterminadas.

- Puertos abiertos o servicios innecesarios activos.

- Falta de segmentación: dispositivos IoT en la misma VLAN que sistemas críticos.

3.2 Recomendaciones concretas para IoT

- Asegura cada dispositivo: cambia contraseñas por defecto, aplica parches y actualizaciones.

- Coloca los dispositivos IoT en una VLAN aislada, sin acceso directo a servidores o datos sensibles.

- Si el fabricante lo permite, desactiva puertos o servicios no usados.

- Monitoriza el tráfico de IoT, alertando accesos sospechosos.

- Considera utilizar gateways o firewalls específicos para IoT que hagan filtrado de paquetes avanzados.

Con estas medidas mitigas mucho riesgo y avanzas en tu objetivo de hacer segura mi red.

4. Dispositivos móviles y BYOD: seguridad en movilidad

Muchos empleados utilizan móviles o tablets personales (BYOD: Bring Your Own Device). Esto añade complejidad, pues cada dispositivo puede ser una puerta de entrada.

4.1 Principales riesgos de BYOD

- Dispositivo infectado con malware.

- Comunicación sin cifrar (WiFi público).

- Acceso indebido a recursos internos.

- Falta de control de versiones y parches.

4.2 Buenas prácticas y políticas móviles

- Requiere que los dispositivos cumplan con políticas mínimas: PIN, cifrado, bloqueo remoto (wipe).

- Usa soluciones MDM / EMM (gestión de dispositivos móviles) para controlar qué apps se pueden instalar, qué permisos tienen y poder borrar datos en caso de pérdida.

- Obliga a conectarse mediante VPN cifrada cuando accedan a recursos internos.

- Forzar actualizaciones automáticas del sistema operativo.

- No permitir almacenamiento local de datos sensibles: usar almacenamiento cifrado o nube corporativa.

Implementando estas políticas integras la seguridad móvil en tu estrategia para hacer segura mi red.

5. Estaciones de trabajo: el frente diario más atacado

Las estaciones de trabajo (PCs, laptops) son el punto más habitual de entrada de amenazas como phishing, malware o ransomware. Aquí debes aplicar controles muy concretos.

5.1 Principios de hardening en estaciones de trabajo

- Instalar solo el software mínimo necesario.

- Configurar políticas de grupo (GPO) si usas dominio de Windows: prohibir instalación de software no permitido, restringir acceso a carpetas sensibles, aplicaciones permitidas, etc.

- Mantener antivirus/EDR (Endpoint Detection & Response) activo y actualizado.

- Habilitar cifrado de disco completo (por ejemplo BitLocker, LUKS).

- Configurar actualizaciones automáticas del sistema y aplicaciones.

- Desactivar puertos USB no necesarios o aplicar políticas de control de dispositivos.

- Configurar firewall local con reglas restrictivas.

5.2 Control de privilegios y cuentas

- Los usuarios no deben tener derechos de administrador.

- Usa cuentas separadas: una cuenta normal para tareas diarias y otra con permisos elevados para administración (usada solo cuando sea necesario).

- Monitorea y registra los eventos de inicio de sesiones, cambios críticos o accesos elevados.

Si dedicas atención a estas estaciones, reduces significativamente el riesgo de que un malware se propague hacia servidores o red interna.

6. Servidores: fortaleza crítica en tu red

Los servidores alojan datos, aplicaciones de negocio y servicios clave. Si un atacante logra acceder a un servidor, el daño puede ser grave.

6.1 Hardening específico para servidores

- Solo instalar los servicios estrictamente necesarios (web, base de datos, correo).

- Desactivar servicios predeterminados no utilizados (FTP, Telnet antiguo, RPC innecesario).

- Aplicar parches y actualizaciones cuanto antes, incluso en horas mínimas de uso.

- Usar reglas de firewall locales y externas.

- Aislar físicamente (o virtualizar) servidores críticos.

- Hacer auditoría de logs (accesos, cambios, errores) y recogerlos en sistema de log centralizado seguro.

- Usar autenticación fuerte (2FA / MFA) para acceso administrativo.

- Separar roles (por ejemplo, no mezclar servidor web con servidor de base de datos en la misma máquina).

- Realizar copias de seguridad periódicas y pruebas de restauración.

6.2 Control de acceso y redes de respaldo

- No permitir acceso directo al servidor desde Internet, salvo que sea estrictamente necesario (y aún así protegido vía VPN o bastión).

- Si es posible, usa redes dedicadas de administración no accesibles desde la red de usuarios comunes.

- Monitoriza el uso de CPU/disk/network para detectar actuaciones extrañas.

Con estos pasos refuerzas los servidores, pieza central para “hacer segura mi red”.

7. Buenas prácticas adicionales y medidas transversales

7.1 Políticas de acceso y autenticación

- En lugar de contraseñas simples, exige contraseñas robustas + uso de 2FA / MFA donde sea posible.

- Autosuspensión de cuentas inactivas, cierre de sesiones.

- Principio de menor privilegio: cada usuario solo tiene lo imprescindible.

7.2 Actualizaciones y parches

- Tener un proceso formal de gestión de parches (patch management).

- Actualizar sistemas operativos, firmware del hardware, dispositivos de red, aplicaciones críticas.

7.3 Monitorización, alertas y auditoría

- Implantar un sistema SIEM (o solución ligera) que recoja logs de firewall, servidores, endpoints, IoT.

- Crear alertas para eventos sospechosos (múltiples intentos fallidos, transferencias grandes, conexiones inusuales).

- Realizar auditorías periódicas de configuración (compliance, vulnerabilidades, pruebas de penetración).

7.4 Copias de seguridad y recuperación

- Realizar copias frecuentes, con versiones históricas, idealmente off-site o en la nube cifrada.

- Probar restauraciones periódicamente para asegurarte de que funcionan.

- Tener un plan de contingencia para desastres (disaster recovery) que contemple cómo restaurar servicios críticos en caso de ataque.

7.5 Formación y concienciación del personal

- El eslabón más débil suele ser el factor humano: phishing, contraseñas débiles, errores.

- Hacer sesiones periódicas de formación.

- Simular campañas de phishing interno.

- Crear políticas de uso aceptable claras (qué se puede o no hacer con dispositivos, acceso remoto, etc.)

8. Comparativa de costos vs riesgos: por qué invertir en seguridad vale la pena

Aunque algunos empresarios puedan ver estas medidas como “costosas”, conviene comparar con el coste de un incidente de seguridad: pérdida de datos, tiempo de paro, multas de leyes de protección de datos, daño reputacional.

Para una PYME en Madrid, el retorno de invertir en consultoría informática y ciberseguridad especializada puede ser muy alto. Tú te concentras en tu negocio, y nosotros (como DCSeguridad) nos encargamos de hacer segura tu red con experiencia.

Conclusión

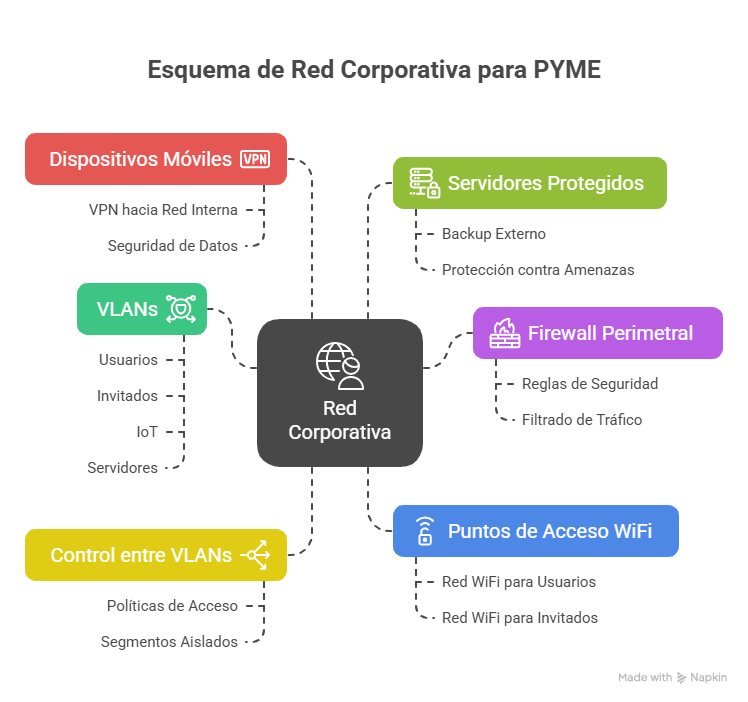

Hemos recorrido paso a paso qué significa hacer segura mi red: desde hardening de sistemas y red, segmentación mediante VLANs, protección de dispositivos IoT y móviles, fortificación de estaciones de trabajo, hasta asegurar servidores, políticas transversales y monitorización.

Si implementas estas recomendaciones, tendrás una estructura mucho más resistente frente a ataques y un control real de tus activos.

En DCSeguridad, con más de 20 años de experiencia en IT y ciberseguridad, acompañamos a PYMES en Madrid (y remotamente) para hacer segura sus infraestructuras. Podemos ofrecerte:

- Auditorías y hardening personalizado

- Segmentación de red, VLANs e implantación de firewalls avanzados

- Gestión segura de dispositivos móviles y IoT

- Soporte informático Madrid (in situ y remoto)

- Consultoría en ciberseguridad, planes DR y respaldo legal

No esperes a que ocurra el incidente: contáctanos hoy para una evaluación gratuita de tu red. También te invitamos a unirte a nuestro canal de Telegram para estar al día en ciberseguridad y noticias IT.

0 comentarios